Wikileaks ujawnia hakerskie poczynania CIA

8 marca 2017, 11:15Wikileaks ujawniło pierwszą część posiadanych przez siebie tajnych dokumentów CIA. W ramach serii „Vault 7” demaskatorski portal ujawnia największy wyciek dokumentów z Centralnej Agencji Wywiadowczej. Pierwsza część zawiera 8761 dokumentów i plików pochodzących z izolowanej sieci znajdującej się w Center for Cyber Intelligence w Langley

2000 poprawek w Windows 7

2 marca 2009, 11:51Steven Sinofsky, wiceprezes Microsoftu ds. Windows i Windows Live, poinformował, że od czasu opublikowania publicznej wersji beta Windows 7 jego firma wprowadziła w programie 2000 poprawek. Wszystko dzięki informacjom otrzymanym od testerów.

Komputer rozpoznaje emocje na podstawie mowy ciała

10 marca 2014, 07:25Zespół Antonia Camurriego z Uniwersytetu w Genui zbudował system z Kinectem Microsoftu, który pozwala komputerowi odczytać emocje użytkownika z mowy ciała.

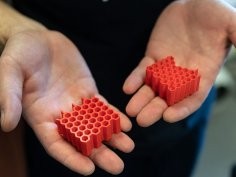

We Wrocławiu pracują nad bezpieczniejszym, tańszym i biodegradowalnym kaskiem rowerowym

29 września 2021, 10:48Naukowcy z Politechniki Wrocławskiej pracują nad kaskiem rowerowym z wymienną wkładką. Rozwiązanie takie powinno być tańsze i bardziej bezpieczne dla samego użytkownika, a jako że pianka ma być biodegradowalne, będzie też przyjazne dla środowiska

LAMA dla niesłyszących

13 września 2006, 15:50Studenci uczestniczący w projekcie badawczym w laboratorium oprogramowania IBM w Hursley w Anglii opracowali system komórkowy, który ułatwia osobom niesłyszącym komunikację w miejscach publicznych.

Apple poruszyło lawinę?

3 marca 2010, 17:25Wczorajsza informacja o pozwie, jaki Apple wytoczyło firmie HTC, wywołała olbrzymi oddźwięk w świecie IT. Jasnym jest bowiem, że tak naprawdę prawdziwym celem Apple'a jest Android i jego twórca, firma Google.

Połowa nawiązywanych połączeń nie służy użytkownikowi

20 listopada 2015, 11:54Połowa połączeń nawiązywanych przez 500 najpopularniejszych aplikacji na Androida nie ma nic wspólnego z potrzebami użytkownika. Naukowcy z MIT-u odkryli, że aż 50% połączeń z i do aplikacji jest inicjalizowanych przez moduły analizy danych, które służą nie użytkownikom, a twórcom oprogramowania

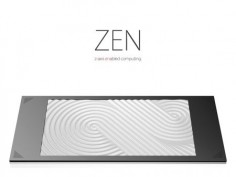

Dotknij obrazu

29 lutego 2008, 09:41W czasach, gdy większość interfejsów komputerowych coraz intensywniej korzysta z zaawansowanych efektów graficznych, warto zwrócić uwagę na takie, w których zdobycze technologii nie służą jedynie pustym pokazom. Szczególnie interesujący jest projekt systemu nazwany ZEN (Z-axis ENabled), który według założeń pomysłodawcy umożliwi swobodne korzystanie z komputera osobom niewidomym.

Identyfikacja po butach

23 stycznia 2012, 16:21Profesor Patrick Baudisch z niemieckiego Instytutu Hasso Plattner stworzył system identyfikujący użytkowników ekranów dotykowych po... obuwiu. Projekt Bootstrapper wykorzystuje kamery umieszczone pod ekranem.

CIA od 10 lat podsłuchuje rutery różnych producentów

16 czerwca 2017, 10:31Przez ostatnich 10 lat CIA infekowała i podsłuchiwała rutery wielu popularnych producentów. Z najnowszych dokumentów ujawnionych przez WikiLeaks w ramach zastawu Vault 7 dowiadujemy się, że kod o nazwie CherryBlossom szczególnie efektywnie działa przeciwko modelom D-Link DIR-130 oraz Linksys WRT300N